Die Social-Media-Konten von Prominenten sind die Hauptziele für Hacker. Hacker hacken Twitter aus Spaß oder wollen den Ruf namhafter Persönlichkeiten beschädigen. Im August 2019 hackten sie den Twitter-Account von Twitter-CEO Jack Dorsey.

Die böswilligen Hacker überschwemmten Jack Dorseys Konto mit rassistischen Äußerungen und anderen unhöflichen Kommentaren in Bezug auf den Holocaust. Jack Dorsey ist nicht die einzige Persönlichkeit des öffentlichen Lebens, die zum Opfer gefallen ist. Auch Rudy Giuliani, der Anwalt von US-Präsident Donald Trump, wurde Opfer.

Die große Frage ist also, wie man einen Twitter-Account hacken kann? Lesen Sie weiter, um die Antwort zu erhalten.

Der beste Weg, ein Twitter-Account zu hacken: Cocospy

Cocospy ist eine Twitter-Hacking-Software, die Aktivitäten auf dem Zielgerät aufzeichnet. Die Software ist mit Android- und iOS-Geräten kompatibel. Cocospy kann jedoch viel mehr, als nur Twitter auszuspionieren. Sie können es auch verwenden, um auf Snapchat und andere Social-Media-Konten zuzugreifen, den Standort des Ziels zu verfolgen und sogar seine Nachrichten und Anrufe zu verfolgen.

Es läuft still im Hintergrund das Tastenanschläge auf eine Weise aufzeichnet, die der Telefonbenutzer nicht bemerkt.

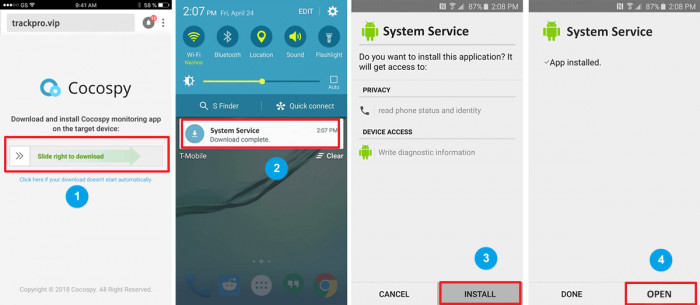

So richten Sie Cocospy ein

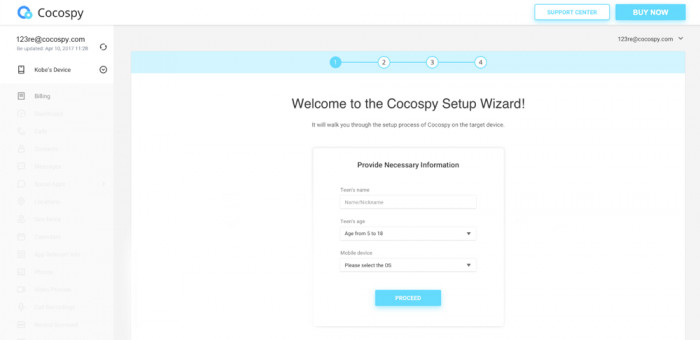

Schritt 1: Registrieren und Bereiten Sie das Zielgerät vor.

Gehen Sie zu Ihrem Browser und registrieren Sie sich für Cocospy. Hier verwenden Sie die E-Mail-Adresse und die Anmeldeinformationen Ihres Ziels, um den Schritt abzuschließen.

Schritt 2: Setzen Sie den Einrichtungsvorgang fort.

Hier fügen Sie die zu überwachenden Telefone hinzu. Benennen Sie während dieses Schritts das überwachte Mobiltelefon um, um die Geräteüberwachungsliste leicht identifizieren zu können. Wählen Sie außerdem das Betriebssystem des Zieltelefons entsprechend aus.

Hinweis: Wenn Sie das Zielgerät haben, dauert der Vorgang einige Minuten.

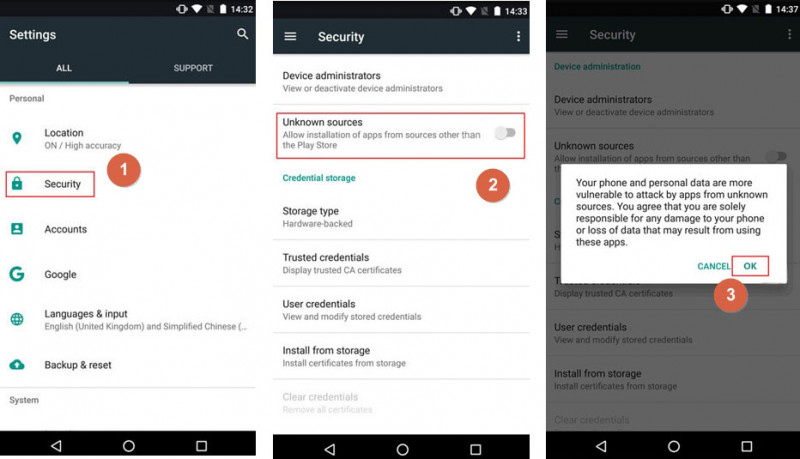

Schritt 3: Aktivieren Sie den Download aus unbekannten Quellen in den Sicherheitseinstellungen.

Navigieren Sie zu Sicherheit “Einstellungen” und tippen Sie auf „Sperrbildschirm und Sicherheit“ um diese Präferenz zu wählen.

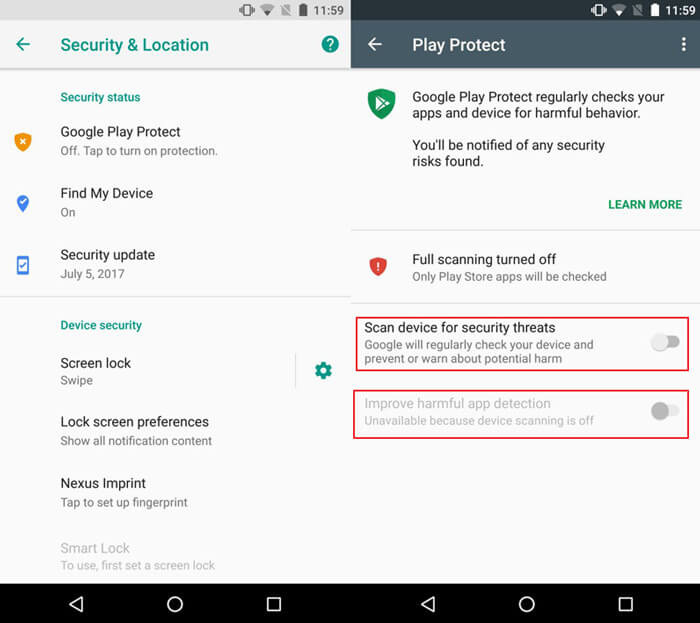

Schritt 4: Immer noch in den Sicherheitseinstellungen, deaktivieren „Erkennung schädlicher Apps verbessern“ und „Gerät auf Sicherheitsbedrohungen scannen“ auf Google Protect.

Schritt 5: Cocospy installieren.

Mit einem Download-Link von der Setup-Seite, Starten Sie Ihren Download. Öffnen Sie die Benachrichtigung über den erfolgreichen Download und die Installation.

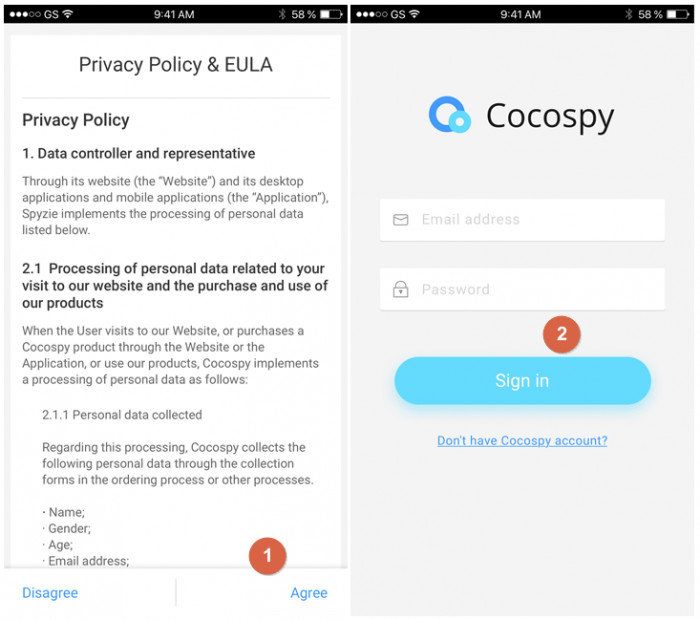

Schritt 6: Stimmen Sie den Nutzungsbedingungen von Cocospy zu Melden Sie sich dann mit der E-Mail-Adresse und den Twitter-Anmeldeinformationen an.

Schritt 7: Folgen Sie als Nächstes den Assistenteneinstellungen, um die App in den Stealth-Modus zu versetzen. Wann immer Sie die App aufrufen möchten, wähle **001**. Beachten Sie bei der Auswahl der Twitter-Funktion, dass kein Jailbreak erforderlich ist.

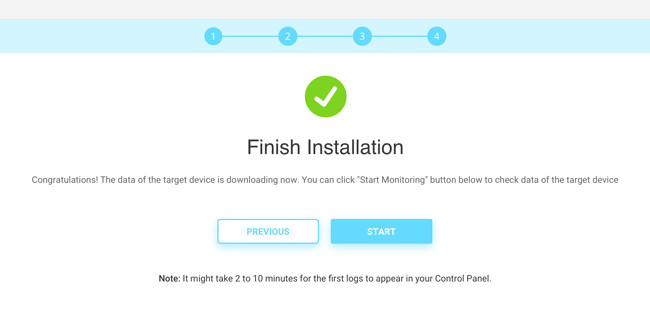

Schritt 8: Beenden Sie die Installation und starten Sie die Verfolgung der Zielgeräte. Sie können alles Mögliche tun – ihr Gmail-Konto hacken und sogar auf ihrem Instagram schnüffeln.

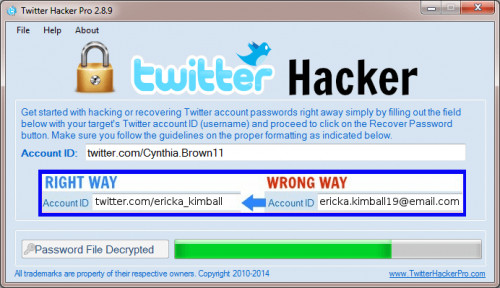

So hacken Sie sich ohne Codierung in ein Twitter-Konto: Twitter Hacker Pro

Das Hacken von Twitter ohne Codierung ist der einfachste Weg, um auf das Twitter von irgendjemandem zuzugreifen. Unerfahrene Social-Media-Hacker können diese App verwenden, um mit Passwort-Crackern auf Twitter-Konten zuzugreifen.

Die Twitter Hacker Pro App wird mit zwei Downloads geliefert – die einfach zu verwendende Software und Malware.

Schritt 1: Download dann installieren.

Schritt 2: Folgen Sie den Bildschirmanweisungen fortfahren.

Schritt 3: Geben Sie die Anmeldedaten ein für die Ziel-Twitter-Konten. Vielleicht möchten Sie die Konten Ihrer Ehepartner, Kinder oder Arbeitnehmer hacken.

Schritt 4: Erlauben Sie der App, Informationen über das Konto zu sammeln. In Kürze erhalten Sie die Zugangsdaten, die Sie verwenden können Melden Sie sich beim Zielkonto an.

So hacken Sie kostenlos ein Twitter-Konto online

Beeilen Sie sich nicht, sich für die vielen kostenlosen Spionage-Apps anzumelden, die online schweben. Oft versprechen sie ein nahtloses Twitter-Hacking-Erlebnis, halten das Versprechen aber nie ein. Die meisten von ihnen beginnen mit verlockenden Umfragen, die persönliche Informationen sammeln.

Dies sind einige kostenlose Twitter-Hacking-Optionen, die wir im Internet gefunden haben. Mit Vorsicht fortfahren:

Zwieback

Twithack ist eine 100 % kostenlose Software, die verspricht, ein Ziel-Twitter innerhalb von Sekunden zu hacken. Obwohl die Webseite überzeugend erscheint, haben wir nach dem Testen bestätigt, dass sie nicht funktioniert.

Hier ist, was Sie tun sollten, wenn Sie es selbst testen möchten.

Schritte zur Verwendung von Twitack:

Befolgen Sie diese wenigen Schritte, um Twitter mit Twitack zu hacken:

- Gehen Sie auf ihre Website an http://twithack.start-hacking.us/.

- Posten Sie Ihre Twitter-URL auf dem bereitgestellten Feld nach dem Öffnen des Links.

- Hacken Sie die E-Mail-Adresse und Anmeldeinformationen, die mit dem Twitter-Konto verknüpft sind.

- Schlag FORTSETZEN und warten Sie einige Minuten, um die Ziel-E-Mail- und Twitter-Informationen zu erhalten.

Twithack v2

Hier ist eine weitere kostenlose Software, die Twitthack ähnelt. Twitthack erfordert keine fortgeschrittenen IT-Kenntnisse, um mit dem Hacken von Twitter zu beginnen. Jeder kann die App kostenlos nutzen. Aber genau wie bei der vorherigen App hatten wir Probleme, die Twitter-Daten und Anmeldeinformationen des Ziels zu erhalten.

So sollten Sie dieses Tool verwenden:

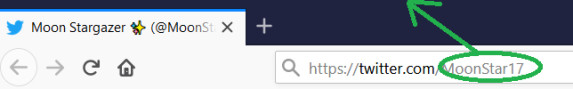

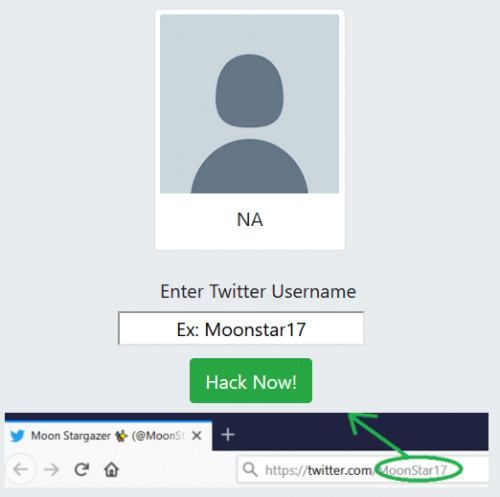

Schritt 1: Identifizieren Sie den Benutzernamen des Zielbenutzerkontos.

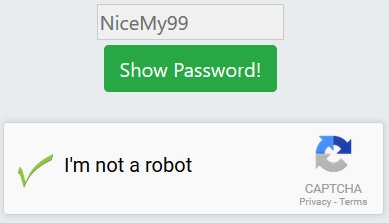

Schritt 2: Kopieren Sie die Benutzer-ID und fügen Sie das Social-Media-Hacker-Tool ein. In Kürze werden die Anmeldeinformationen auf dem Bildschirm des Tools angezeigt.

Schritt 3: Füllen Sie eine kurze Umfrage aus um zu bestätigen, dass Sie kein Roboter sind.

Schritt 4: Bei Twitter anmelden unter Verwendung der bereitgestellten Anmeldeinformationen.

So hacken Sie ein Twitter-Konto ohne Download oder Umfrage

Passwort zurücksetzen

Das Zurücksetzen des Twitter-Passworts einer anderen Person ist eine Möglichkeit sicherzustellen, dass derzeit nur Sie Zugriff auf Twitter haben. Nachfolgend finden Sie eine Liste mit einfachen Schritten, um dies zu erreichen.

Denken Sie daran, dass diese Methode möglicherweise nicht funktioniert, wenn Sie die E-Mail-Adresse und das Passwort des Ziels nicht kennen. Wenn Sie die E-Mail-Adresse kennen, aber das Passwort nicht herausfinden können, würden vielleicht einige andere Artikel auf unserer Website helfen.

Wenn Ihr Ziel Yahoo verwendet, können Sie unsere Anleitung lesen, wie man das Yahoo einer anderen Person hackt. Wenn Sie Gmail von jemandem hacken möchten, haben wir auch dazu einen Artikel.

Kommen wir nun zurück zur Anleitung:

- Navigieren Sie zunächst zu Twitter Loginseite.

- Jetzt müssen Sie Geben Sie die Telefonnummer der Zielperson einE-Mail-Adresse oder Twitter-Benutzername.

- Überprüfen Sie den Posteingang, um die anzuzeigen ‘Passwort zurücksetzen' Email.

- Sie sind jetzt ein Hacker. Drücke den ‘Passwort zurücksetzen' Link zum Zurücksetzen der Twitter-Anmeldeinformationen und melden Sie sich dann an.

Maskierte Passwörter anzeigen

Der einfachste Weg, Twitter zu hacken, besteht darin, maskierte Anmeldeinformationen anzuzeigen, die im Browser gespeichert sind. Maskierte Anmeldeinformationen werden normalerweise durch ****-Markierungen dargestellt, die Sie von einem Browser-Passwortprüfer anzeigen können.

Befolgen Sie diese Schritte, um maskierte Anmeldeinformationen von einem Browser anzuzeigen:

- Klicken Sie mit der rechten Maustaste auf das Twitter-Passwortfeld auf dem Browser.

- Auswählen – Element prüfen um das Entwicklerkonsolenfenster zu erreichen.

- Tippen Sie auf die Option Passwort eingeben und ändern Sie die vorhandenen Anmeldeinformationen in das Textformat.

Soziale Entwicklung

Social Engineering ist eine weitere Methode, um Twitter-Anmeldeinformationen selbst zu finden. Die Methode verwendet Versuch und Irrtum, um die Twitter-Anmeldeinformationen zu erhalten, bei denen Sie die bei der Registrierung verwendete E-Mail-Adresse kennen.

Social Engineering nutzt Psychologie und Forschung, um Ziele zu betrügen. Diese Methode ist etwas komplizierter und zeitaufwändiger, aber wenn Sie geduldig sind, können Sie sie zum Laufen bringen.

Sie sollten eine gefälschte Twitter-Website erstellen, die eine Kopie der echten Website ist, eine gefälschte E-Mail, die aussieht, als wäre sie echt, und einen Twitter-Mitarbeiter finden, den Sie gerne nachahmen möchten. Wenden Sie sich an Ihr Ziel und teilen Sie ihm mit, dass jemand versucht, seinen Twitter-Account zu hacken. Sagen Sie ihnen dann, dass Sie ihre Identität verifizieren müssen, indem Sie sich bei ihrem Twitter-Konto anmelden.

Senden Sie den Link Ihrer gefälschten Twitter-Website an das Ziel und lassen Sie es die Anmeldeinformationen eingeben. Wenn sie dies tun, erhalten Sie ihre Anmeldeinformationen, mit denen Sie dann auf ihr Twitter-Konto zugreifen können.

So hacken Sie ein Twitter-Konto mit Programmierung

Diese Methoden werden von Nerds verwendet, was bedeutet, dass Sie etwas mehr Wissen benötigen, um sie einzusetzen. Hier untersuchen wir drei Optionen, darunter:

Phishing

Phishing verwendet Spam-Nachrichten, die an das Zielgerät gerichtet sind, und sobald der Besitzer die Nachricht öffnet, beginnt die Schwachstelle. Phishing verweist das Ziel auf eine gefälschte Webseite, die der tatsächlichen Seite ähnlich ist, sodass sich der Benutzer beim Twitter des Ziels anmelden oder das Telefon einer anderen Person hacken muss.

Andere Links geben sich als gefälschte Anmeldeseiten aus, die Sie auf die echte gefälschte Seite weiterleiten. Die Methode gibt die tatsächliche Twitter-Seite wieder, und Sie werden den Unterschied bei der Eingabe der Anmeldeinformationen nicht bemerken.

SIM-Tausch

Sim-Swap wird auch als Sim-Hacking bezeichnet. Es ist eine Methode, bei der der Hacker die Telefonnummern der SIM-Karte mit Hilfe eines Dienstanbieters ersetzt und folglich die ersetzte SIM-Karte verwendet, um Zugang zu einem Ziel-Twitter zu erhalten. Jack Dorseys Twitter-Hacking geschah durch diese Methode.

Rohe Gewalt

Brute-Force ähnelt dem Social-Media-Engineering, verwendet jedoch Bots, die versuchen, sich beim Ziel-Twitter anzumelden. Die Methode macht Versuche mit verschiedenen Kombinationen, bis sie die echten Passwörter findet.

So schützen Sie Ihr Twitter-Konto vor Hackerangriffen

Schützen Sie Ihr Twitter mit diesen Tipps vor Hackerangriffen:

- Stellen Sie die Anmeldeüberprüfung bereit. Verknüpfen Sie Ihr Twitter mit Ihrem Telefon und stellen Sie sicher, dass Sie die Telefonverifizierung für jede Anmeldung aktivieren.

- Autorisieren Sie keine Drittanbieter-Apps auf Ihrem Twitter. Trennen Sie alle Apps von Drittanbietern, die Zugriff auf Ihr Twitter erhalten.

- Installieren Sie ein echtes Antivirenprogramm. Halten Sie Ihr Telefon und Ihren Computer virenfrei, indem Sie echte Antivirensoftware installieren, die Malware löscht.

- Verwenden Sie starke Passwörter. Paraphrasen machen richtige Zeugnisse. Fügen Sie Buchstaben, Zeichen und Zahlen für zusätzliche Stärke hinzu. Vermeiden Sie Telefonnummern.

- Authentische Anmeldeseite. Melden Sie sich nur mit der echten Twitter-URL an. https://Twitter.com/