- 91 % aller jugendlichen Nutzer posten Fotos von sich selbst;

- 61 % der Nutzer posten, wo sie wohnen;

- 71 % der Teenager, die nach der Schule online aktiv sind, nennen ihren Namen;

- 53 % der Teenager geben ihre echte Handynummer an.

Einige Techniken sind effektiver als andere, und einige sind sicherer als andere. Untersuchen Sie diese Methoden gründlich und versuchen Sie, private Facebook-Profile einzusehen und Daten daraus zu extrahieren.

Methode 1: Facebook-Nachrichten ohne Passwort hacken

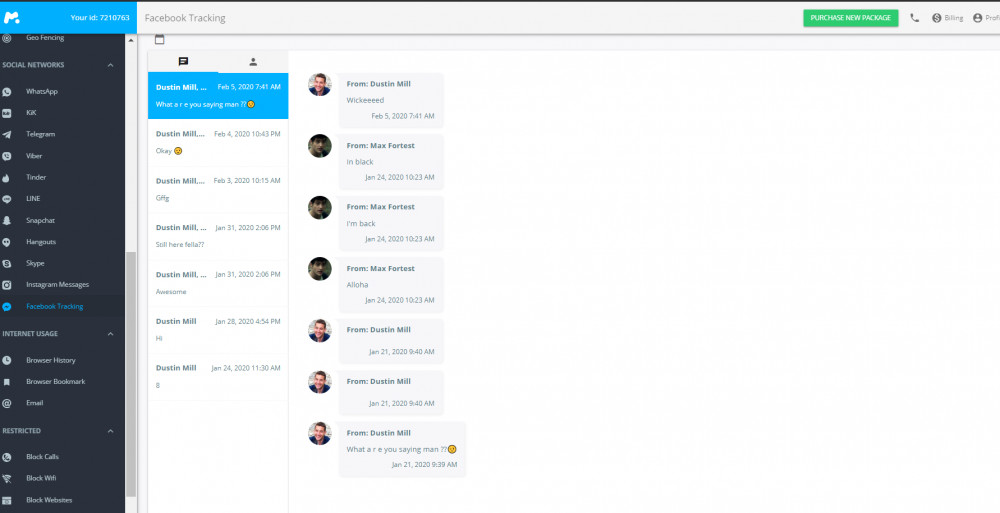

mSpy ist eine einfache Möglichkeit, ein Facebook-Konto von Ihrem mobilen Gerät aus zu hacken. Es ist schnell, einfach und sehr bequem.

Das Besondere an dieser App ist die Tatsache, dass es sich nicht um ein echtes Hacking handelt. Das bedeutet, dass Sie durch das Aufspüren des Handys einer Person keine Gesetze verletzen und sich einfach in den Facebook Messenger der Person einloggen können, ohne dass diese eine Benachrichtigung erhält. Außerdem können Sie auch die Snapchat- und andere Social-Media-Konten Ihrer Zielperson hacken.

Es ist eine völlig legitime App die Ihnen den Zugang zu den folgenden Funktionen ermöglicht:

- Zugriff auf alle gesendeten, empfangenen und gelöschten Facebook-Nachrichten

- Facebook-Mediendateien – Bilder, Videos, Freundschaftsanfragen

- Verfolgung anderer Facebook Messenger-Aktivitäten

- Lesen von Instagram-Nachrichten

- Anrufprotokolle

- GPS-Standort

- Versenden von gefälschten Textnachrichten

- Löschen von Nachrichten mit markierten Schlüsselwörtern

mSpy ist sowohl für Anfänger als auch für technisch versierte Personen geeignet.

Dank dieser Spionage-App können Sie alle Facebook- und anderen sozialen Apps, Kontoprofile und Funktionen über ein einziges Bedienfeld kontrollieren. Außerdem ist die Installation sehr einfach.

Alles, was Sie tun müssen, ist → ein Abonnement kaufen → die App herunterladen → installieren Sie es auf dem Zielgerät, und das war's.

Beachten Sie jedoch, dass für den Zugriff auf die Funktionen des Zielkontos möglicherweise ein Rooting erforderlich ist (nur Android).

Wie man ein Facebook-Konto auf einem Mobiltelefon aus der Ferne hackt

Um die Konto-ID einer Person aus der Ferne zu hacken, müssen Sie deren iCloud-Anmeldedaten kennen. Wenn Sie die Zugangsdaten nicht kennen, müssen Sie das iOS-Gerät jailbreaken. Außerdem funktioniert diese Facebook-Hack-Methode nicht auf Android-Geräten. Hier ist, wie man Facebook-Konto auf Mobiltelefonen zu hacken:

Sie benötigen ein aktives mSpy-Abonnement, um loszulegen. Dazu müssen Sie ein kostenloses mSpy-Konto erstellen und dann ein Abonnement Ihrer Wahl auswählen.

Um loszulegen, müssen Sie Folgendes tun:

Schritt 1: Navigieren Sie zur Website von mSpy und klicken Sie auf die grüne Schaltfläche “Jetzt ausprobieren” in der oberen Navigationsleiste.

Schritt 2: Geben Sie Ihre E-Mail-Adresse ein und schließen Sie den Assistenten ab, indem Sie einen Abonnementplan Ihrer Wahl auswählen.

Schritt 3: Holen Sie sich die Anmeldedaten aus Ihrer E-Mail und melden Sie sich damit im mSpy-Kontrollzentrum an.

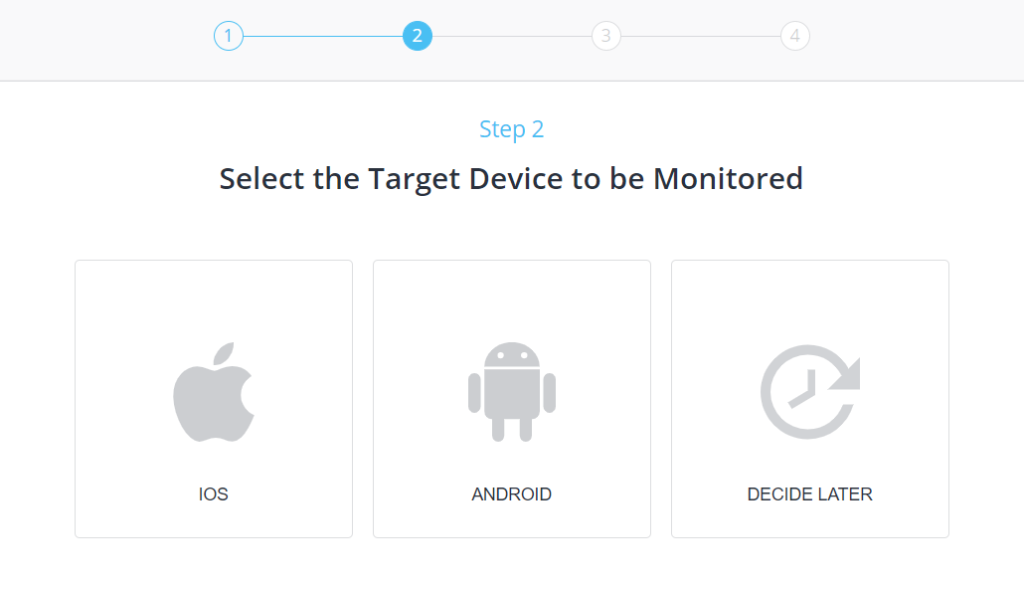

Schritt 4: Wählen Sie auf dem Dashboard Android als Zielgerät und geben Sie den Namen, das Alter und das Gerätemodell des Kindes ein.

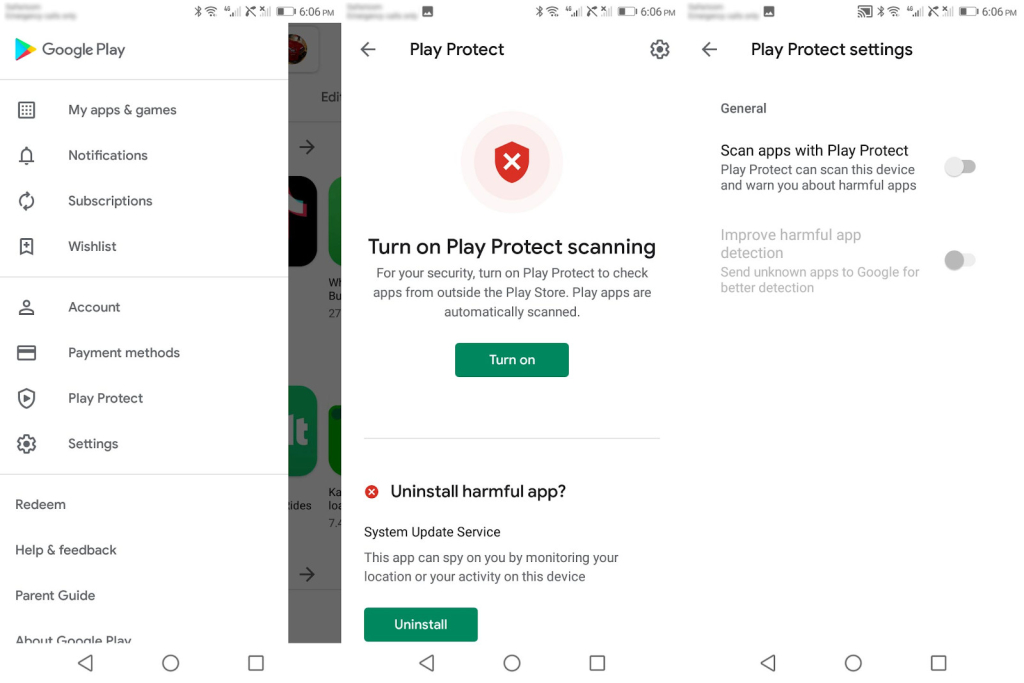

Schritt 5: Öffnen Sie auf dem Zielgerät die Play Store-App und navigieren Sie dann zu Play Protect > Einstellungen (Zahnradsymbol).

Schritt 6: Deaktivieren Sie beide Optionen unter den Play Protect-Einstellungen, d. h. Apps mit Play Protect scannen – Deaktiviert, Erkennung schädlicher Apps verbessern – Deaktiviert.

Teil 2 – mSpy-Installation und Download

Wenn Sie sich noch im Einrichtungsassistenten von mSpy befinden, erhalten Sie jetzt den Download-Link, den Sie verwenden können. Beachten Sie, dass Sie die App auf dem Zieltelefon herunterladen müssen.

So fahren Sie mit dem Prozess fort:

Schritt 1: Öffnen Sie einen Browser Ihrer Wahl, geben Sie den Download-Link in die Adressleiste ein und drücken Sie die Eingabetaste.

Schritt 2: Vervollständigen Sie das Verifizierungs-Captcha, um die APK-Datei von mSpy herunterzuladen.

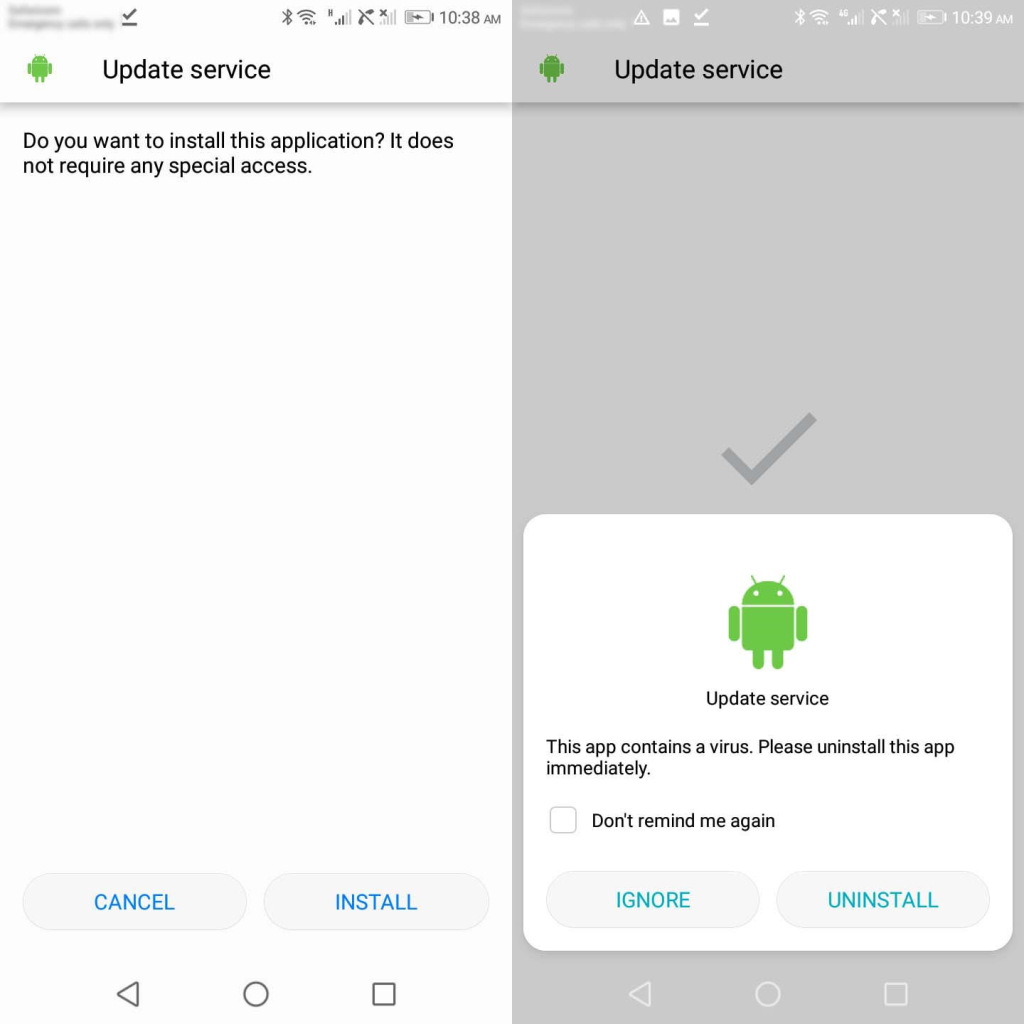

Schritt 3: Sobald der Download abgeschlossen ist, tippen Sie auf die APK-Datei und aktivieren Sie “Von unbekannten Quellen installieren”, wenn Sie dazu aufgefordert werden.

Schritt 4: Tippen Sie auf die Schaltfläche “Installieren”, um den Installationsvorgang zu starten.

Schritt 5: Klicken Sie auf “Nicht mehr erinnern”, falls ein Popup-Fenster mit einer Virenbenachrichtigung auf dem Bildschirm erscheint, und klicken Sie auf “Ignorieren”.

Schritt 6: Tippen Sie auf “Öffnen”, damit Sie den mSpy-Einrichtungsassistenten starten können.

Anforderungen:

- Physischer Zugriff auf das Android-Gerät

- Aktives mSpy-Abonnement

- Aktive Internetverbindung

Methode 2: Passwort zurücksetzen

Während die meisten Menschen ihre sozialen Netzwerke stets mit einem Passwort schützen, tun sie dies bei ihren E-Mail-Konten so gut wie nie. Dies ist der ultimative Anfängerfehler, der – zum Glück für Sie – der Jackpot des Account-Hacking-Goldes ist.

Wenn Sie physischen Zugriff auf das Telefon der Zielperson haben und die mit ihrem Facebook-Konto verknüpfte E-Mail-Adresse kennen, können Sie sie einfach knacken:

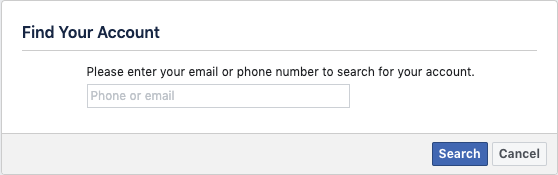

- Gehen Sie zu Facebook und klicken Sie auf “Ihr Konto finden”.

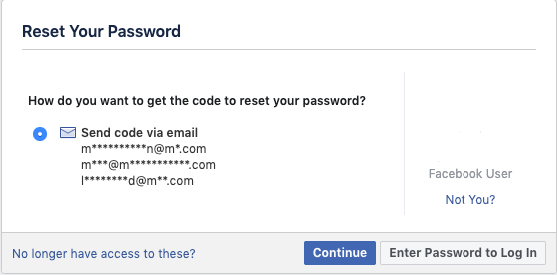

- Bestätigen Sie die E-Mail-Adresse, an die der Code gesendet werden soll.

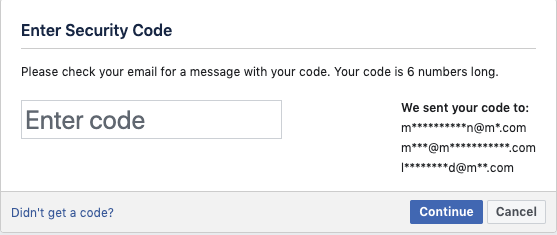

- Sobald der Link zum Zurücksetzen des Passworts an die E-Mail-Adresse gesendet wurde, gibst du den Sicherheitscode ein.

- Stellen Sie sicher, dass Sie die E-Mail mit dem Link zum Zurücksetzen löschen, um Ihre Spuren zu verwischen.

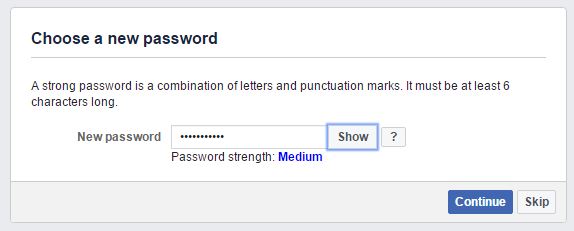

- Wählen Sie das neue Passwort.

- Wählen Sie “eingeloggt bleiben”.

Wenn die Zielperson die zweistufige Überprüfung aktiviert hat, finden Sie Online-Programme, mit denen Sie den One-Time Passcode (OTP) von der Telefonnummer des Zielkontos auf Ihre umleiten können. Allerdings müssen Sie dazu einige Sicherheitsfragen beantworten.

Methode 3: Passwort erraten

Wenn du lernen willst, wie man die Facebook-ID einer Person hackt, versuche, ihr Passwort zu erraten.

Es handelt sich um den Einsatz verschiedener psychologischer Methoden, um Menschen dazu zu bringen, sensible Informationen preiszugeben. Laut einer aktuellen Umfrage von Avast verwenden satte 83 % der Menschen schwache Passwörter.

Dies sind einige der häufigsten schwachen Passwortkombinationen:

- Name + Geburtsdatum

- Name + Geburtsjahr

- 123456789

- 987654321

- Die Namen ihrer Kinder

- Die Namen ihrer Lebensgefährten

- Daten zum Jahrestag

- Tiernamen

- Andere wichtige Informationen/Handynummern/Nummern/Daten/Namen

Wenn du es schaffst, eines der Passwörter zu knacken, ist die Wahrscheinlichkeit groß, dass die Person dasselbe Passwort für mehrere andere Facebook-Konten verwendet.

Wenn Sie es nicht erraten können, müssen Sie es möglicherweise zurücksetzen, indem Sie eine Antwort auf eine voreingestellte Sicherheitsfrage eingeben. Zu den häufigsten Sicherheitsfragen gehören:

- Bevorzugter Lehrer

- Erster Name des Haustiers

- Ort der Geburt

- Datum des Geburtstages

- Mädchenname der Mutter

Sie können die meisten dieser Antworten finden, indem Sie eine schnelle Recherche in ihren sozialen Netzwerken und Facebook-Konten durchführen. Wir leben in einer Kultur des Oversharing, daher ist es sehr wahrscheinlich, dass Sie keine Probleme haben werden, diese Informationen zu finden.

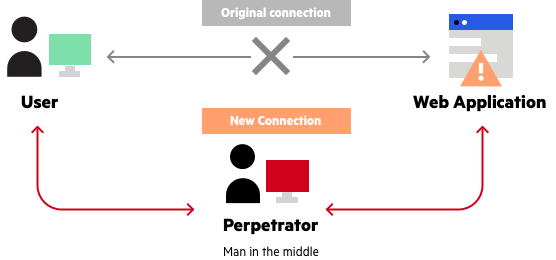

Methode 4: Man-in-the-Middle-Angriff

Haben Sie sich schon einmal gefragt, warum es nicht sicher ist, öffentliches WLAN zu nutzen, um auf Ihre Konten in den sozialen Medien oder auf andere Websites zuzugreifen, die die Eingabe persönlicher Daten erfordern? Nun, das liegt daran, dass es einen “Mann in der Mitte” geben könnte…

Der Man-in-the-Middle-Angriff (MITM) gehört zu den effektivsten Methoden, um jemanden zu hacken. Bedenken Sie jedoch, dass diese Technik illegal ist und dass Sie sich strafbar machen können, wenn Sie sie nicht auf sichere Weise anwenden.

Bei dieser Technik werden die Sicherheitseinschränkungen des Wi-Fi-Netzwerks ausgenutzt, um an die Passwörter der Benutzer zu gelangen.

Den vollständigen Leitfaden können Sie hier lesen. Aber wir haben den erstaunlich einfachen Prozess zusammengefasst:

Anforderungen:

- Kali Linux-Betriebssystem

- Gute Beherrschung der Netzwerkschnittstelle

- Gute Kenntnisse in der Ausführung von Befehlszeilen

- Finden Sie den Namen der Netzwerkschnittstelle heraus.

- Ermitteln Sie die IP-Adressen des Wi-Fi-Routers, in den Sie eindringen wollen.

- IP des Zielgeräts

So geht's:

- Beziehen Sie die Netzwerkschnittstelle Namen, indem Sie den Befehl ipconfig auf einem Terminal ausführen.

- Kopieren Sie den Namen der gewünschten Schnittstelle und speichern.

- Abrufen der IP-Adresse des Routers indem Sie den Befehl IP route show auf einem Terminal ausführen.

- Ermitteln der IP-Adresse des Opfers mit Hilfe einer Netzwerküberwachungssoftware.

- Aktivieren der IPv4-Paketweiterleitung unter Linux, indem Sie den folgenden Befehl in einem neuen Terminal ausführen: sysctl -w net.ipv4.ip_forward=1

- Pakete abfangen des Opfers mit Hilfe von arpspoof ab. Dies ist die allgemeine Struktur des Befehls: arpspoof -i [Network Interface Name] -t [Victim IP] [Router IP]. Beispiel: arpspoof -i wlan0 -t 192.000.000.52 192.000.000.1

- Lassen Sie den Befehl laufen – nicht stoppen.

- Abfangen von Paketen auf der Router ab, indem Sie den Programmcode arpspoof zum Spoofing verwenden. Führen Sie den folgenden Befehl aus: arpspoof -i [Network Interface Name] -t [Router IP] [Victim IP].

- Lassen Sie den Befehl laufen – nicht stoppen.

- Bilder schnüffeln von der Opfernavigation mit Hilfe von Driftnet. Driftnet ist ein Programm, das den Netzwerkverkehr abhört und Bilder aus TCP-Streams aufnimmt. Dies ist die Struktur des Befehls driftnet: driftnet -i [Network Interface Name].

- URL-Informationen ausspähen aus der Opfernavigation mithilfe von urlsnarf. Mit diesem Befehl können Sie alle HTTP-Anfragen ausspähen, die einem gemeinsamen Protokollformat folgen. Führen Sie den folgenden Befehl aus: urlsnarf -i [Network interface name].

- Sobald dies geschehen ist, Paketweiterleitung deaktivieren durch Ausführen des folgenden Befehls: sysctl -w net.ipv4.ip_forward=0.

Sie können nun auf die Facebook-Nachrichten der Person zugreifen und ihre Unterhaltungen lesen.

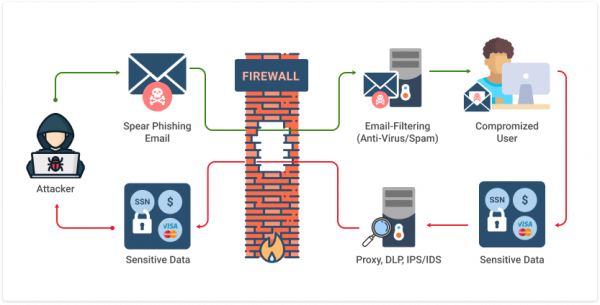

Methode 5: Phishing

Phishing ist eine Technik, die häufig von Hackern auf Anfängerniveau eingesetzt wird, um Anmeldedaten und andere sensible Informationen von Opfern zu erhalten. Die gesamte Methode basiert auf der Tatsache, dass der Angreifer eine gefälschte Website erstellt, die der ursprünglichen ähnelt (z. B. Facebook), und das Opfer dazu bringt, seine Facebook-Anmeldeinformationen auf der gefälschten Website-Anmeldeseite einzugeben.

Anforderungen:

- Internetverbindung

- Eine gefälschte Phishing-Seite – Website

- Anständiges Design und Überredungskünste

Anweisungen:

- Gehe zu Facebook.com und vergewissere dich, dass du bei deinem Konto abgemeldet bist.

- Öffnen Sie die Seite Quelle anzeigen mit der Tastenkombination Strg + U.

- Sobald Sie die Quellcode, wählen Sie es, Kopie es, und einfügen in einen Notizblock ein. Sie können dies mit Strg + F tun.

- Sobald Sie den Code in einen Notizblock kopiert haben, müssen Sie das Wort action eingeben ebenfalls in den Notizblock ein. Damit können Sie das Aktionsattribut zu finden des Anmeldeformulars im Quellcode.

- Dann, die Aktion ersetzen Attribut durch process.php

- Eine Suche durchführen noch einmal durch, um sicherzustellen, dass Ihr Text ähnlich wie dieser ist: action=”https://www.facebook.com/login.php?login_attempt=1&lwv=111.”

- Dann, verwenden Sie das Element Inspect mit der Tastenkombination Strg + Umschalt + I.

- Gesamten Text löschen der in grüner Farbe hervorgehoben ist, und ersetzen Sie ihn durch post.php. Es sollte wie folgt aussehen =post.php.

- Im nächsten Schritt müssen Sie sicherstellen, dass Sie alle oben genannten Informationen auf Ihrer Festplatte speichern. Speichern Sie sie als index.htm.

- Als nächstes müssen Sie eine.php-Datei erstellen. Öffnen Sie eine neue Notepad-Seite, kopieren Sie den Code, und speichern Sie ihn als post.php.

- Finden Sie einen kostenlosen Website-Hosting-Dienst, melden Sie sich an und loggen Sie sich in Ihr neu erstelltes Konto ein.

- Öffnen Sie das Bedienfeld, Finden Sie den Dateimanager Funktion und nach public_html verschieben.

- Löschen Sie die Standard-.php-Datei und hochladen die zuvor erstellte index.htm und post.php indem Sie auf die Schaltfläche Upload klicken. Laden Sie die Dateien eine nach der anderen hoch.

- Weiter, öffnen Sie die Datei index.htmund Sie werden eine identische Kopie der ursprünglichen Facebook-Seite sehen.

- Der letzte Schritt ist Kopieren Sie die URL Ihrer neuen Seite, senden Sie sie an das Opfer und überzeugen Sie es, sich über diesen Link anzumelden. Wenn sie das tun, erhalten Sie ihre Facebook-Anmeldedaten, und sie werden auf die eigentliche Seite mit den Facebook-Anmeldedaten weitergeleitet. Das war's – jetzt können Sie ihre Facebook-Nachrichten lesen.

Sobald das Opfer merkt, dass das Passwort zurückgesetzt wurde, erstellt es ein neues Passwort, und Sie werden abgemeldet. Wenn das Opfer die Zwei-Faktor-Authentifizierung aktiviert hat, wäre es außerdem schwieriger, den Angriff durchzuführen.

Methode 6: Keylogger

Ein Keylogger ist ein großartiges Tool, mit dem Sie alle Tastenanschläge auf dem Computer des Opfers aufzeichnen können.

Diese Methode erfordert jedoch physischen Zugang.

Sie müssen den Keylogger auf dem Zielgerät des Opfers installieren, damit Sie sehen können, was das Opfer tippt. Der Installationsvorgang ist recht einfach: Sie müssen → ein Abonnement kaufen → Installation der Software → und das war's dann auch schon.

Sobald dies geschehen ist, können Sie alles sehen, was das Opfer eingibt, einschließlich seiner Facebook-E-Mail-Adresse und seines Passworts.

Methode 7: Ausnutzung der SS7-Schwachstelle

Dies ist eine fortgeschrittene Methode, die nicht für alle Geräte geeignet ist.

Die SS7-Schwachstelle ermöglicht es Hackern und Geheimdiensten, unwissende Nutzer ohne spezielle Überwachungssoftware zu überwachen.

SS7, oder Signalling System Number 7, ist ein Signalisierungsprotokoll, das von über 800 verschiedenen Dienstanbietern weltweit verwendet wird.

Das Problem bei SS7 ist, dass es allen Textnachrichten vertraut, unabhängig von ihrem Inhalt oder ihrer Herkunft. Das bedeutet, dass die Geräte leicht dazu verleitet werden können, sensible Informationen zu übermitteln.

Anforderungen:

- Die Handynummer der Zielperson

- Linux-Betriebssystem

- SS7 SDK

Anweisungen:

- Registrieren Sie die Handynummer des Opfers auf einem gefälschten MSC-Knoten.

- Der echte HLR wird einen neuen Standort festlegen für die Handynummer des Kontoinhabers.

- Öffnen Sie das Passwort vergessen Option auf Facebook.

- Geben Sie die Handynummer des Nutzers ein.

- Der ursprüngliche MSC wird die SMS in SMS-C umwandeln.

- Das echte SMS-C wird HLR kontaktieren und fragen Sie nach dem Aufenthaltsort des Opfers.

- Der echte HLR antwortet mit Bereitstellung einer MSC-Adressean, die gefälscht ist.

- Der Wiederherstellungscode für die Zwei-Faktor-Authentifizierung wird abgefangen und auf Ihr Gerät umgeleitet.

- Dann können Sie das Passwort zurücksetzen und verschafft sich Zugang zum FB-Konto des Opfers.

Es gibt spezielle Online-Tools, die behaupten, dass sie jedes Facebook-Konto in wenigen Sekunden kostenlos hacken können.

Angeblich müssen Sie nur eine eindeutige Facebook-Benutzer-ID eingeben und erhalten dann ein Passwort.

Hüten Sie sich vor diesen Websites, denn sie sind meist gefälscht. Kein einziger professioneller Hacker würde jemals seine Dienste kostenlos in der Öffentlichkeit anbieten. Das Ziel dieser Websites ist es, entweder Malware auf Ihrem Gerät zu installieren oder Ihre Daten zu stehlen.

Außerdem gibt es keine schnelle Lösung, um das Facebook-Passwort eines anderen zu stehlen.

Wenn das der Fall wäre, würden die Benutzerkonten aller ständig gehackt werden. Es gab zahlreiche Fälle, in denen Menschen über diese Websites von Ransomware angegriffen wurden und hohe Geldbeträge zahlen mussten, um wieder Zugriff auf ihre Geräte zu erhalten.

Wir raten daher, sich von diesen kostenlosen Hacking-Websites so weit wie möglich fernzuhalten.

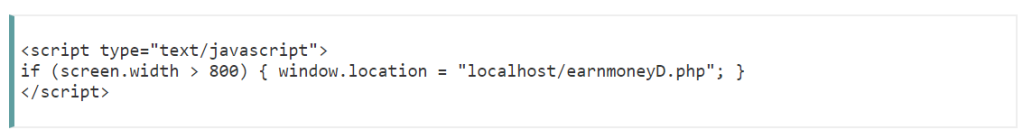

Methode 9: Code Your Way

Denken Sie daran, dass diese Methode etwas fortgeschrittener ist und Zeit und Geduld erfordert, um sie auszuführen. Außerdem raten wir Ihnen dringend davon ab, diese Methode auszuprobieren, da sie rechtliche Konsequenzen nach sich ziehen könnte. Prüfen Sie zunächst Ihre örtlichen Gesetze und Vorschriften.

Nachfolgend finden Sie eine kurze Zusammenfassung, wie dieser Prozess aussieht.

Die Programmiersprachen, die Sie benötigen:

- HTML

- CSS

- JavaScript

- PHP und MySQLi

Dies ist im Grunde eine weitere Form des Phishings, bei der Sie den Benutzer dazu bringen, auf einen Link zu klicken und seine Anmeldedaten einzugeben. Sie erreichen dieses Ziel, indem Sie ein gefälschtes Facebook-Formular programmieren.

Schritt 1: Erstellen Sie eine Kopie der ursprünglichen Facebook-Konten-Seite. Befolgen Sie die nachstehenden Tipps:

- Überprüfen Sie die Einstellungen des Ziels

- Erstellen Sie eine Nachricht, die sich auf die Vorlieben oder Hobbys der Zielperson bezieht.

- Kopieren Sie den Anmeldecode von der Codescracker-Website.

- Installieren Sie die XAMPP-Software

- Speichern Sie den Code und fügen Sie ein Bild ein, das Ihrer Nachricht entspricht

- Öffnen Sie XAMPP, starten Sie Apache und das SQL-Modul und fügen Sie den Umleitungscode oben auf der Seite ein.

Schritt 2: Schreiben Sie ein Skript zum Speichern der Facebook-Anmeldedaten:

- Kopieren Sie den Code von der Website von Codescracker.

- Legen Sie ihn in dasselbe Verzeichnis wie die obige Datei.

- Benennen Sie sie login.php

Schritt 3: Leiten Sie Ihr Ziel auf die echte Facebook-Seite um, damit Sie keinen Verdacht erregen:

- Kopieren Sie diesen Umleitungscode und implementieren Sie ihn.

Schritt 4: Erstellen Sie eine Datenbank, um die besagten ID-Anmeldedaten und Passwörter zu speichern:

- Verwenden Sie XAMPP und SQL, um diese Aufgabe auszuführen.

- Füllen Sie die Spalten aus.

- Alles speichern.

Schritt 5: Senden Sie den Link an Ihr Ziel.

Schritt 6: Extrahieren Sie die Daten aus Ihrer Datenbank.

Methode 10: Social Engineering

Social Engineering ist eine Technik, die darauf basiert, den Kontobesitzer davon zu überzeugen, dass Sie eine legitime Person oder eine Organisation sind.

Ziel ist es, die Person dazu zu bringen, Ihnen ein Kennwort zu geben, in der Regel durch Klicken auf einen Link. Ein Phishing-Angriff und Social Engineering sind sich in gewisser Weise ähnlich; der einzige Unterschied ist der soziale Aspekt.

Beim Phishing müssen Sie nicht viel Überzeugungsarbeit leisten. Es genügt, gefälschte Anmeldeseiten zu erstellen und das Opfer aufzufordern, seine Anmeldedaten dort einzugeben.

Social Engineering erfordert jedoch ein wenig mehr Aufwand. Sie müssen sehr vertrauenswürdig erscheinen. Es gibt eine Vielzahl von Möglichkeiten, diese Art von Hack durchzuführen, um das eigene Facebook-Passwort zu erhalten.

Hier ist eine allgemeinere Schritt-für-Schritt-Hacking-Anleitung, die nach eigenem Ermessen angepasst werden kann:

- Überlegen Sie sich eine legitime Organisation, für die Sie sich ausgeben möchten – in diesem Fall Facebook.

- Erstellen Sie eine gefälschte Website mit einem ähnlichen Domänennamen. Zum Beispiel, faceboook.de, facebooknetwork.deoder etwas anderes, das dem Original so ähnlich wie möglich ist.

- Erstellen Sie eine E-Mail-Adresse unter Verwendung der Website-Domäne.

- Eine rechtmäßige Person finden die über LinkedIn bei Facebook arbeitet, und verwenden Sie deren Namen bei der Erstellung der E-Mail-Adresse. Die Website muss echt aussehen, und Ihr E-Mail-Konto muss eine Signatur und ein Facebook-Logo haben.

- Finden Sie die E-Mail-Adresse des Opfers und schreiben Sie eine E-Mail mit folgendem Titel “Ihr Facebook-Konto wurde gehackt”. oder “Ihr Facebook-Konto benötigt DRINGEND Unterstützung”. Das Ziel besteht darin, die E-Mail als dringend erscheinen zu lassen, um das Opfer dazu zu verleiten, auf den Link zu Ihrer Website zu klicken.

- Sagen Sie ihnen, dass sie sich bei ihrem Konto anmelden müssen über Ihren Link anmelden müssen, um weitere Unterstützung zu erhalten.

- Sobald sie dies tun, werden Sie ihre E-Mail Adresse erhalten und Kennwort.

Beachten Sie, dass manchmal, E-Mails dieser Art im Spam-Ordner landen, Diese Methode funktioniert also möglicherweise nicht immer.

Methode 11: Ziel-ID verwenden

Die letzte Methode, die wir besprechen werden, ist recht einfach, aber effektiv.

Und so geht's:

- Öffnen Sie das Facebook-Profil des Opfers.

- Finden Sie das Poke-Menü, klicken Sie es mit der rechten Maustaste an und wählen Sie die Option Link kopieren. Der Link sollte diesem ähneln: http://www.facebook.com/profile.php?id=VICTIM'S ID.

- Öffnen Sie Ihre Adressleiste und geben Sie den folgenden Code ein: javascript: Chat.openTab (VICTIM'S ID). Die ID des Opfers sollte diejenige sein, die Sie aus dem Facebook-Profil-Link des Opfers extrahiert haben.

- Dann, Enter drücken. Sie sehen den Aktivitätsverlauf des Opfers, einschließlich der Facebook-Textnachrichten.

Wie erhalte ich das Facebook-Passwort von jemandem, ohne es zu ändern?

Wenn Sie das Facebook-Passwort einer Person herausfinden möchten, ohne es zu ändern, haben Sie zwei Möglichkeiten, dies zu tun. Die erste ist, einen Keylogger zu verwenden, um die Tastenanschläge des Benutzers auf dem Zielgerät zu verfolgen. Auf diese Weise zeichnet der Keylogger jedes Mal, wenn der Nutzer sein Facebook-Passwort eingibt, automatisch die Tastenanschläge auf und verschafft Ihnen so Zugriff auf das Passwort, ohne es zu ändern.

Ein solcher Keylogger ist mSpy, der oben beschrieben wurde. Während mSpy als effektives Tool zur Kindersicherung und als beste versteckte Spionage-App funktioniert, ist es auch ein Keylogger, mit dem Sie das Facebook-Passwort von jemandem herausfinden können.

Die andere Methode, um das Facebook-Passwort einer Person herauszufinden, ist technischer und funktioniert gut, wenn man den Appetit und das Know-how dazu hat. Sie erfordert einen Computer oder Laptop und eine aktive Internetverbindung.

So funktioniert es:

- Besuchen Sie die Facebook-Website über den Webbrowser.

- Melden Sie sich bei Ihrem Konto an, um Zugriff auf das Suchfeld zu erhalten, und geben Sie den Namen der Person ein, deren Kontopasswort Sie suchen.

- Der nächste Schritt besteht darin, den Benutzernamen der Zielperson aus ihrer Facebook-URL in die URL-Leiste zu kopieren. Wenn die URL zum Beispiel facebook.com/abcde lautet, müssen Sie “abcde” kopieren.

- Sie können dann ein Tool wie Ninja Facebook ID Lookup verwenden, um die in ihrem Facebook-Konto registrierte E-Mail-Adresse zu ermitteln. Der einzige Nachteil dabei ist jedoch, dass Sie nur dann auf diese Informationen zugreifen können, wenn das Profil der Zielperson öffentlich ist.

- Sobald Sie die E-Mail-Adresse haben, gehen Sie zurück zu Facebook und geben Sie sie in den E-Mail-Bereich ein.

- Sie werden eine Zeile sehen, die lautet < input type=”password”

- Ändern Sie den Typ von “Passwort” in “Text”, und Sie haben Zugriff auf das Facebook-Passwort des Benutzers, ohne es zu ändern.

Wie finde ich das Facebook-Passwort von jemandem heraus?

Der beste Weg, das Passwort einer Person herauszufinden, ist die Verwendung der Keylogging-Funktion von mSpy. Installieren Sie einfach mSpy auf dem Zieltelefon und lassen Sie es seine Arbeit tun. Die Keylogger-Funktion zeichnet alle Tastenanschläge des Telefonbenutzers auf, so dass Sie ganz einfach das Facebook-Passwort und die E-Mail des Benutzers herausfinden können. Außerdem können Sie auch Facebook-Nachrichten lesen und Likes überprüfen.

Fazit

Es gibt also mehrere Methoden, Facebook-Benutzerkonten zu verfolgen, und die Verwendung von Facebook-Tracking-Apps zum Hacken von Facebook ist die beste davon. Das Tolle an diesen Apps ist, dass man sie auch für andere Aktivitäten nutzen kann, z. B. um die SMS einer Person ohne deren Mobilgerät zu verfolgen – lesen Sie mehr in diesem Blogbeitrag.

Wenn Sie Fragen haben, hinterlassen Sie diese bitte in den Kommentaren. Wir werden sie gerne beantworten.